توزيعة كالى لينكس (Kali Linux) هي توزيعة لينكس مبنية على ديبيان، وهي متخصصة في الأمن والحماية المعلوماتية واختبار الاختراق (Penetration Testing)· تم الإعلان عن صدورها في 13 مارس 2013·

توزيعة كالي هي عبارة عن إعادة بناء لتوزيعة باك تراك: حيث قام المطورون ببنائها على ديبيان بدل أبونتو، وهي مدعومة وممولة من طرف الأمن الهجومي ·

■ أدوات كالي لينكس

توزيعة كالي لينكس متخصصة في الأمن والحماية المعلوماتية وتحتوي مسبقا على عدة برامج وأدوات موجهة لاختبار الاختراق·حيث تتضمن برامج تقوم بالمسح الأمني للمنافذ مثل Nmap وبرامج لتحليل الحزم المتبادلة على الشبكات مثل Wireshark ، و برامج لكسر كلمات المرور كبرنامج John the Ripper، وطقم برامج ايركراك-أن جي الخاص باختبار اختراق الشبكات المحلية اللاسلكية Wireless LANs و Burp Suite و OWASP و ZAP لفحص سلامة تطبيقات الويب، بالاضافة إلى أدوات أخرى لاختبارت أمنية متعددة·

![]()

1 – 🔵🖥️🏴☠️ Nmap

هو ماسح أمني للثغرات و للشبكة مجاني ومفتوح المصدر ، و يمكن للأدة اكتشاف المضيف وفحص المنافذ وتحديد النسخة وفحص خدمات الشبكة على الأجهزة البعيدة لتحديد أسماء التطبيقات ورقم النسخة وتحديد النظام

تمت كتابة هذه الاداة بلغة C, C++, Python, Lua .

| الموقع الرسمى |

🎞️📽️كورسات وشروحات Nmap

| Nmap 7 videos |

NMAP Beginners 19 videos |

NMap 33 videos |

HakTip: NMap 18 videos |

2 – 🔵🖥️🏴☠️ Lynis

هي أداة تدقيق أمان موسعة لأنظمة الكمبيوتر التي تعمل على GNU/Linux و FreeBSD و macOS و OpenBSD و Solaris ومشتقات يونيكس الأخرى.

الاداة تساعد مسؤولي النظام ومتخصصي الأمن في عملية مسح للنظام ونظامه الأمني ، وفحص النظام وفقًا للمكونات التي يكتشفها.

| الموقع الرسمى |

🎞️📽️كورسات وشروحات Lynis

| How to install and run the Lynis | How to find vulnerabilities and harden a system | Security Audit using Lynis | How To Use Lynis to Audit your Linux, macOS or BSD |

3 – 🔵🖥️🏴☠️ WPScan

إذا كنت تريد معرفة ما إذا كان موقعك او مدونتك عرضة للخطر بطريقة ما فان هذه الاداة هى افضل خيار لك لفحص أمان WordPress للعثور على الثغرات المحتملة وهى مجانيه ولكنها ليس مفتوحة المصدر.

بالإضافة إلى ذلك توفر لك أيضًا تفاصيل المكونات الإضافية النشطة.

| الموقع الرسمى |

🎞️📽️كورسات وشروحات WPScan

| WordPress Vulnerability Scanning With WPScan | Improve WordPress Security with WPScan | WordPress Scanning Using WPScan Kali Linux | Force WordPress Website in Kali linux using WPscan |

4 – 🔵🖥️🏴☠️ Aircrack-ng

هي عبارة عن مجموعة برامج شبكة تتألف من أداة الكشف عن WEP وWPA / WPA2-PSK وأداة تحليل الشبكات المحلية اللاسلكية 802.11.

يدعم وضع المراقبة ويمكنه كشف حركة مرور 802.11a و 802.11b و 02.11g.

يعمل البرنامج تحت Linux و FreeBSD و macOS و Windows

| الموقع الرسمى |

🎞️📽️كورسات وشروحات Aircrack-ng

5 – 🔵🖥️🏴☠️ Hydra

هى اداة كشف الثغرات الأمنية لكلمات المرور ، هذه الأداة هي لمنح الباحثين ومستشاري الأمن إمكانية إظهار مدى سهولة الوصول غير المصرح به من بعيد إلى نظام.

تم اختبارها على أنظمة GNU/Linux و Windows و Solaris و FreeBSD / OpenBSD و Blackberry 10 و MacOS.

| الموقع الرسمى |

🎞️📽️كورسات وشروحات Hydra

| Hydra tutorial | Brute Force Websites & Online Forms Using Hydra | Hydra | Hydra Password Cracking Tool – Demo using Kali Linux |

6 – 🔵🖥️🏴☠️ Wireshark

هو ماسح أمني للثغرات و للشبكة مجاني ومفتوح المصدر ، و يمكن للأدة اكتشاف المضيف وفحص المنافذ وتحديد النسخة وفحص خدمات الشبكة على الأجهزة البعيدة لتحديد أسماء التطبيقات ورقم النسخة وتحديد النظام

تمت كتابة هذه الاداة بلغة C, C++, Python, Lua .

| الموقع الرسمى |

🎞️📽️كورسات وشروحات Wireshark

| Wireshark Tutorials for Beginners Playlist 8 videos |

Wireshark 8 videos |

How to Install Wireshark on Windows 10 | Penetration Testing – Wireshark Overview |

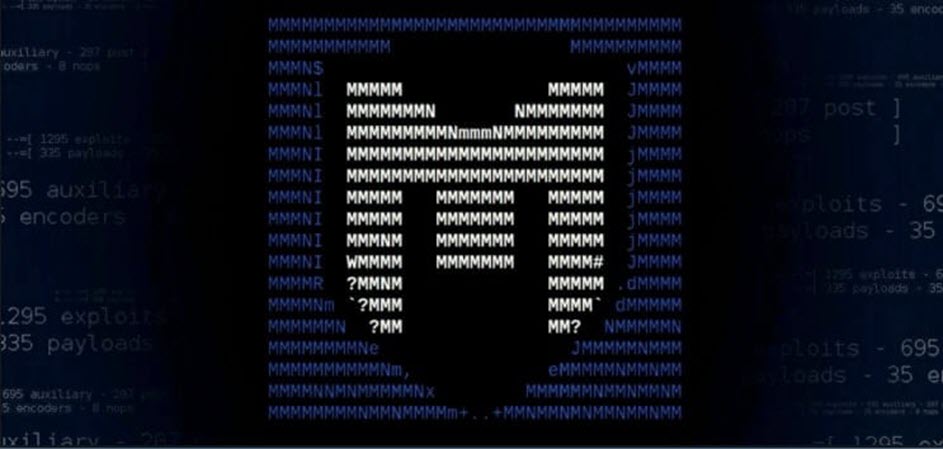

7- 🔵🖥️🏴☠️ Metasploit Framework

هو ماسح أمني للثغرات و للشبكة مجاني ومفتوح المصدر ، و يمكن للأدة اكتشاف المضيف وفحص المنافذ وتحديد النسخة وفحص خدمات الشبكة على الأجهزة البعيدة لتحديد أسماء التطبيقات ورقم النسخة وتحديد النظام

تمت كتابة هذه الاداة بلغة C, C++, Python, Lua .

| الموقع الرسمى |

🎞️📽️كورسات وشروحات Metasploit Framework

| Metasploit 13 videos |

Metasploit Hacking Tutorials for Beginners! w/English Subtitles 20 videos |

Complete Metasploit System Hacking Tutorial | Hacking Android using Metasploit Kali Linux |

8 – 🔵🖥️🏴☠️ Skipfish

هو ماسح أمني للثغرات و للشبكة مجاني ومفتوح المصدر ، و يمكن للأدة اكتشاف المضيف وفحص المنافذ وتحديد النسخة وفحص خدمات الشبكة على الأجهزة البعيدة لتحديد أسماء التطبيقات ورقم النسخة وتحديد النظام

تمت كتابة هذه الاداة بلغة C, C++, Python, Lua .

| الموقع الرسمى |

🎞️📽️كورسات وشروحات Skipfish

| SkipFish Demonstration Kali Linux Web Scraping Tool | Skipfish Tool Web Application Security Scanner | Penetration Test with Skipfish | Testing Web Application Security using Skipfish |

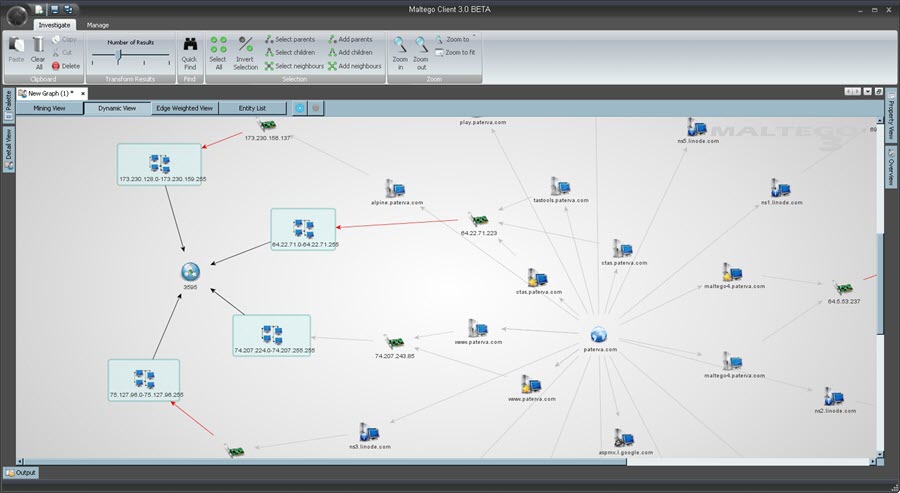

9 – 🔵🖥️🏴☠️ Maltego

هي أداة مفتوحة المصدر لاستخراج البيانات ولتحليل المعلومات عبر الإنترنت . ايضا تقوم الاداة بإنشاء رسم بياني موجه للمساعدة في تحليل الارتباط بين تلك الأجزاء من البيانات.

إذا كنت ترغب في الاستخدام الشخصي ، فستكون نسخة المجتمع كافية تحتاج فقط إلى التسجيل

| الموقع الرسمى |

🎞️📽️كورسات وشروحات Maltego

10 – 🔵🖥️🏴☠️ Nessus

هو ماسح أمني للثغرات و للشبكة مجاني ومفتوح المصدر ، و يمكن للأدة اكتشاف المضيف وفحص المنافذ وتحديد النسخة وفحص خدمات الشبكة على الأجهزة البعيدة لتحديد أسماء التطبيقات ورقم النسخة وتحديد النظام

تمت كتابة هذه الاداة بلغة C, C++, Python, Lua .

| الموقع الرسمى |

🎞️📽️كورسات وشروحات Nessus

| Nessus Professional 34 videos |

Nessus Vulnerability Scanner 33 videos |

How to work on Nessus Tool for Vulnerability scanning | Introduction to Vulnerability Assessment with Nessus |

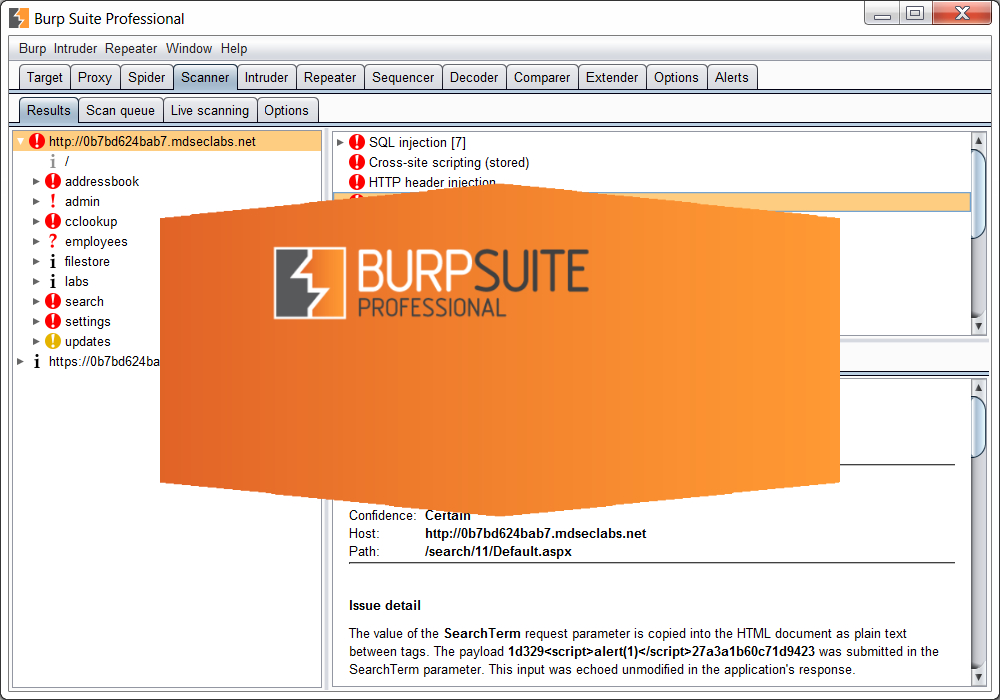

11 – 🔵🖥️🏴☠️ Burp Suite Scanner

هو ماسح أمني للثغرات و للشبكة مجاني ومفتوح المصدر ، و يمكن للأدة اكتشاف المضيف وفحص المنافذ وتحديد النسخة وفحص خدمات الشبكة على الأجهزة البعيدة لتحديد أسماء التطبيقات ورقم النسخة وتحديد النظام

تمت كتابة هذه الاداة بلغة C, C++, Python, Lua .

| الموقع الرسمى |

🎞️📽️كورسات وشروحات Burp Suite Scanner

| BURPSUITE Online Training 11 videos |

NMAP Beginners 19 videos |

Burp Suite Essentials 10 videos |

How to Perform Active Scan Using Burp |

12 – 🔵🖥️🏴☠️ BeEF

BeEF هو اختصار لـ The Browser Exploitation Framework. إنها أداة اختبار اختراق تركز على متصفح الويب ، وهى أداة رائعة تم تصميمها خصيصًا لاختبار الاختراق ولتقييم أمان متصفح الويب، واختبار الاختراق التي تركز على متصفح الويب.

تستطيع الاداة تقييم الموقف الأمني الفعلي للبيئة المستهدفة باستخدام متجهات الهجوم من جانب العميل وفحص إمكانية الاستغلال.

| الموقع الرسمى |

🎞️📽️كورسات وشروحات BeEF

| BeEF (The Browser Exploitation Framework Project) 6 videos |

BeEF – The Browser Exploitation Framework | BeEF RESTful API Demos | How to use BeEF Framework over WAN |

12 – 🔵🖥️🏴☠️ Apktool

هو ماسح أمني للثغرات و للشبكة مجاني ومفتوح المصدر ، و يمكن للأدة اكتشاف المضيف وفحص المنافذ وتحديد النسخة وفحص خدمات الشبكة على الأجهزة البعيدة لتحديد أسماء التطبيقات ورقم النسخة وتحديد النظام

تمت كتابة هذه الاداة بلغة C, C++, Python, Lua .

| الموقع الرسمى |

🎞️📽️كورسات وشروحات Apktool

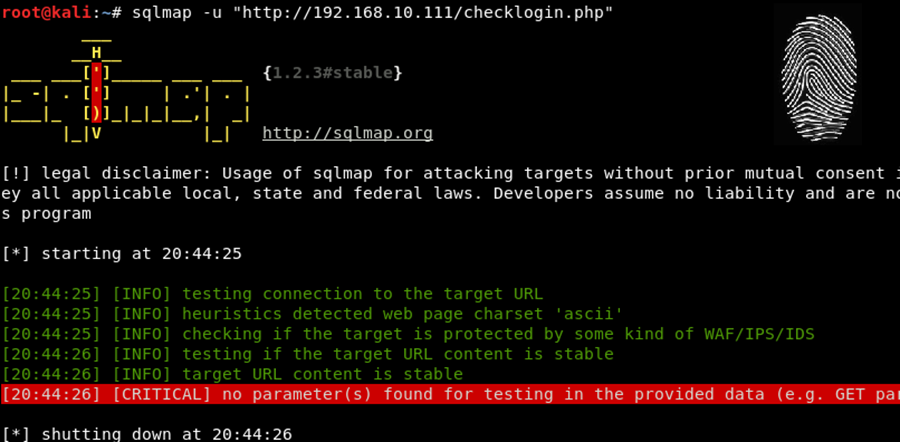

13 – 🔵🖥️🏴☠️ sqlmap

هي أداة اختبار اختراق مفتوحة المصدر تعمل على أتمتة عملية الكشف عن عيوب حقن SQL واستغلالها والاستيلاء على خوادم قواعد البيانات. يأتي مزودًا بمحرك كشف قوي ، والعديد من الميزات المتخصصة لاختبار الاختراق النهائي ومجموعة واسعة من المفاتيح التي تمتد من بصمة قاعدة البيانات ، عبر جلب البيانات من قاعدة البيانات ، إلى الوصول إلى نظام الملفات الأساسي وتنفيذ الأوامر على نظام التشغيل عبر توصيلات النطاق.

| الموقع الرسمى |

🎞️📽️كورسات وشروحات sqlmap

| Beginner’s Guide to sqlmap – Full Course | Finding SQL vulnerabilities using sqlmap | How to use Sqlmap? | Tutorial For Beginners | How to install SQLMAP on Windows OS |

14 – 🔵🖥️🏴☠️ John the Ripper

هو برنامج مجاني لاختراق كلمات المرور ، تم تطويره في الأصل لنظام التشغيل Unix ، ويمكن تشغيله على خمسة عشر نظامًا أساسيًا مختلفًا (أحد عشر منها عبارة عن إصدارات خاصة بالهندسة المعمارية من Unix و DOS و Win32 و BeOS و OpenVMS).

يعتبر من بين برامج اختبار وكسر كلمات المرور الأكثر استخدامًا لأنه يجمع عددًا من برامج تكسير كلمات المرور في حزمة واحدة ، ويكتشف تلقائيًا أنواع تجزئة كلمات المرور ، ويتضمن أداة تكسير قابلة للتخصيص.

يمكن تشغيله مع العديد من تنسيقات كلمات المرور المشفرة بما في ذلك العديد من أنواع تجزئة كلمات المرور المشفرة الأكثر شيوعًا في إصدارات Unix المختلفة (استنادًا إلى DES أو MD5 أو Blowfish) و Kerberos AFS و Windows NT / 2000 / XP / 2003 LM التجزئة.

وسعت الوحدات الإضافية من قدرتها على تضمين تجزئات كلمات المرور المستندة إلى MD4 وكلمات المرور المخزنة في LDAP و MySQL وغيرها.

| الموقع الرسمى |

🎞️📽️كورسات وشروحات Nmap

| Password Cracking With John The Ripper | Crack SSH Private Key Passwords with John the Ripper | Password Cracking with John the Ripper | How to crack passwords using john the ripper in kali linux |

15 – 🔵🖥️🏴☠️ Snort

هى اداة مجانيه مفتوحة المصدر لاكتشاف التسلل إلى الشبكة (IDS) ونظام منع التطفل (IPS) ومنع اختراق الشبكات ، وتقوم بتحليل حركة المرور في الوقت الحقيقي وإمكانية تسجيل الحزمة .

تم إنشاؤه في عام 1998 بواسطة Martin Roesch ، المؤسس والرئيس التنفيذي السابق لتكنولوجيا Sourcefire. تم تطوير Snort الآن بواسطة Cisco ، والتي اشترت Sourcefire في عام 2013.

في عام 2009 ، دخل Snort إلى قاعة مشاهير InfoWorld مفتوحة المصدر كواحد من “أعظم البرامج مفتوحة المصدر على الإطلاق”

| الموقع الرسمى |

🎞️📽️كورسات وشروحات Snort

| Snort 101 | Network Intrusion Detection Systems (SNORT) | SNORT Demo – Network Intrusion Detection and Prevention System – Kali Linux | SNORT Workshop : How to Install, Configure, and Create Rules |

احاول من خلال مدونتي البسيطة نشر مبادئ حركة البرمجيات الحرة والتى هدفها ضمان الحريات الأربع الأساسية لمستخدمي البرمجيات: حرية تشغيل البرمجيات, دراستها وتغييرها, وتوزيع نسخ منها مع تعديلات أو بدون تعديلات. ,ونشر فلسفة الحركة هي إعطاء مستخدمي الحاسوب الحرية عن طريق استبدال البرمجيات الاحتكارية بالبرمجيات الحرة, مع الهدف الأساسي المتمثل في تحرير الجميع إلى "الفضاء الإالكتروني" لكل مستخدمي الحاسوب.

GNU/Linux Revolution مدونة ثورة جنو/لينكس

GNU/Linux Revolution مدونة ثورة جنو/لينكس